Gracias por visitar la tienda de COLOMBIA HP

-

Contáctenos

CONTÁCTANOSChatea sobre tu compraAsesoría de productosEnvíanos tus comentarios Nos importa tu opinión!

- Mi cuenta

seguridad

-

Publicado: Octubre 24, 2024Lee mas »

Las llamadas con suplantación de identidad son más que una simple molestia; pueden conducir a situaciones peligrosas. Cuando los estafadores tienen acceso a tu número, pueden poner en riesgo a tus amigos, familiares y colegas.

Si bien seguir las mejores prácticas de seguridad personal es una excelente manera de reducir ese riesgo, existen varias tácticas específicas que puedes utilizar para detener la suplantación telefónica. En este artículo, analizaremos estas tácticas para ayudarte a poner fin a las llamadas fraudulentas. Pero primero, veamos qué es exactamente una llamada con suplantación de identidad.

¿Qué es la suplantación de identificador de llamadas?

“La suplantación ocurre cuando un llamante falsifica deliberadamente la información transmitida a la pantalla de tu identificador de llamadas para ocultar su identidad”. – Definición formal de suplantación según la Comisión...

-

Publicado: Enero 19, 2024Lee mas »

Las vacaciones son una época para ir a lugares y ver gente. Sin embargo, la mayoría de nosotros no dejamos atrás nuestra preciada tecnología.

Ya sea que estés planeando un viaje por el país (o por el mundo), es imprescindible empacar tus artículos de manera segura y protegerlos de las amenazas digitales.

Esto es lo que debes saber para asegurarte que tus dispositivos aguanten hasta el año nuevo.

-

Publicado: Noviembre 17, 2023Lee mas »

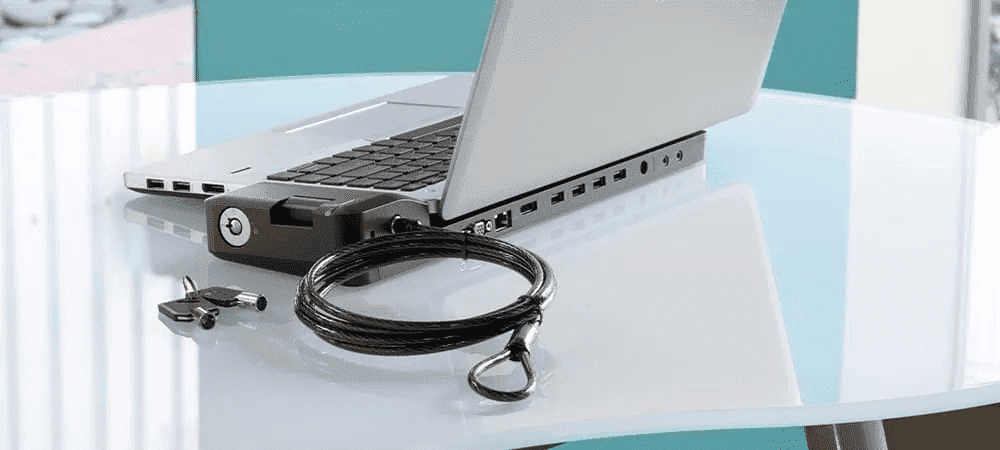

Las portátiles son herramientas indispensables para estudiantes y profesores. Proporcionan acceso a información en línea la cual es vital para la investigación y la cual se utiliza para almacenar documentos y archivos.

Sin embargo, este beneficio tiene un riesgo siempre presente de robo. Las crecientes preocupaciones sobre los ciberataques, donde la información personal, como contraseñas y detalles de tarjetas de crédito, caen en manos no autorizadas ha generado una preocupación creciente.

En esta guía, discutiremos métodos de protección de diferentes tipos los cuales podrás utilizar para garantizar la seguridad de tu portátil en la escuela. También echaremos un vistazo a los mejores seguros para portátiles de HP.

Protección física del portátil

Si bien es cierto el hecho que no siempre puedes evitar...

-

Publicado: Julio 05, 2022Lee mas »

Las criptomonedas y la tecnología blockchain han abierto nuevos paradigmas dentro del sistema financiero. Debido a que el valor de estas divisas digitales depende principalmente de la oferta y la demanda, es bastante común escuchar historias de grandes ganancias o pérdidas asociadas a las criptomonedas.

Adicional a los riesgos naturales de invertir en un producto con una alta volatilidad, se suman las estafas y fraudes que se aprovechan del interés que han generado las criptomonedas para embaucar a algunos entusiastas.

De acuerdo con la Comisión Federal de Comercio (FTC) de Estado Unidos, entre octubre del 2020 a marzo del 2021 la entidad recibió 6,800 quejas asociadas a las estafas con criptomonedas con pérdidas que suman más de $80 millones de dólares.

De acuerdo con los datos de la FTC, los adultos jóvenes son los más vulnerables a caer...

-

Publicado: Junio 27, 2022Lee mas »

El internet WiFi se encuentra en todas partes: cafeterías, restaurantes, centros comerciales, aeropuertos, hoteles; incluso algunos parques y exposiciones. La posibilidad de conectarte en todas partes puede ser atractiva para trabajar donde sea o al menos distraerte mientras esperas; no obstante, la apertura de las redes públicas también las hace blancos a ataques de hacker y fallas de seguridad.

A todos nos agrada la idea de poder estar varias horas en un establecimiento conectados a una WiFi gratuita sin gastar nuestros datos, pero si llegaras a estar consciente del peligro al que te expones, quizás lo pensarías dos veces antes de conectarte a ciertos sitios o realizar ciertas acciones en línea.

Tampoco se trata de quedarte atado a la red de tu casa u oficina, pero si quieres navegar seguro mientras estás fuera, sigue leyendo para conocer los riesgos de una conexión a una WiFi pública. Primero, repasemos el funcionamiento de este tipo de redes.

...

-

Publicado: Abril 04, 2022Lee mas »

Hay pocas cosas tan irritantes como perder u olvidar la contraseña de tu Wi-Fi. Encima, siempre parece suceder en el peor momento posible. Tener a la mano tu contraseña Wi-Fi puede ayudarte a conectar un nuevo dispositivo a tu red o limitar el acceso por razones de seguridad, entre otras cosas.

Entonces, ¿qué haces cuando no puedes encontrar tu contraseña? Preparamos esta guía para responder a esta pregunta y volver a conectarte para que puedas seguir trabajando, jugando y viendo tus programas favoritos.

Las mejores formas de encontrar tu contraseña Wi-Fi guardada...

-

Publicado: Enero 12, 2022Lee mas »

Las amenazas de seguridad internas y el uso incorrecto de credenciales son un serio problema; los números hablan por sí mismos. De acuerdo al informe de SpyCloud de 2020 [1], la compañía recuperó la enorme cantidad de 1.500 millones de credenciales que fueron robadas a través de 854 infracciones (o intentos exitosos y no autorizados de ciberdelincuencia para llegar a las áreas de datos restringidas).

Hablamos de un incremento del 33% respecto al año anterior. También existe el riesgo de que los usuarios con un acceso legítimo a la red quieran dañar o robar información a otros usuarios. Entonces, ¿cuál es la solución?

Aquí es donde entra el modelo Zero Trust. Este no hace distinción entre solicitudes internas o externas. De hecho, asegura que solo aquellos...

-

Publicado: Enero 11, 2022Lee mas »

No hay duda de que el hackeo y los ciberdelitos van en aumento. Se estima que los hackers atacan a alguien conectado cada 39 segundos. Si bien muchos de ellos se enfocan en empresas y organizaciones, otros persiguen a individuos en un intento de robar información personal de computadores, teléfonos celulares y tabletas.

Aunque los ciberdelincuentes seguirán encontrando nuevos métodos para infiltrarse en tus dispositivos...